在當(dāng)今數(shù)字化的世界里,網(wǎng)絡(luò)與信息安全已成為軟件開發(fā)的基石。軟件安全不再是事后彌補(bǔ)的附加項(xiàng),而是貫穿于軟件生命周期每一個(gè)階段的核心考量。本文旨在深入剖析漏洞利用與滲透測試的完整流程、關(guān)鍵方法,并通過案例,探討其在安全軟件開發(fā)中的核心地位。

一、核心流程:從偵察到報(bào)告

一個(gè)完整的滲透測試流程通常遵循一個(gè)結(jié)構(gòu)化、倫理化的路徑,確保測試活動既有效又可控。

- 規(guī)劃與偵察:明確測試范圍、目標(biāo)及規(guī)則。通過公開渠道(如搜索引擎、社交媒體、WHOIS查詢)被動收集目標(biāo)系統(tǒng)信息,繪制網(wǎng)絡(luò)拓?fù)浜蛻?yīng)用架構(gòu)圖。

- 漏洞掃描與分析:使用自動化工具(如Nmap, Nessus, Burp Suite)對目標(biāo)進(jìn)行掃描,識別已知的漏洞,如SQL注入點(diǎn)、跨站腳本(XSS)、配置錯(cuò)誤等。此階段的關(guān)鍵在于對掃描結(jié)果進(jìn)行人工驗(yàn)證與分析,避免誤報(bào)。

- 漏洞利用:在授權(quán)和可控環(huán)境下,嘗試?yán)靡炎R別的漏洞獲取未授權(quán)訪問或提升權(quán)限。例如,利用緩沖區(qū)溢出漏洞執(zhí)行任意代碼,或通過SQL注入獲取數(shù)據(jù)庫敏感信息。此環(huán)節(jié)深度考驗(yàn)測試者的技術(shù)功底與創(chuàng)造力。

- 后滲透與權(quán)限維持:成功入侵后,探索系統(tǒng)內(nèi)部,橫向移動,竊取關(guān)鍵數(shù)據(jù),并嘗試建立持久化訪問通道(如后門),以模擬高級持續(xù)性威脅(APT)的攻擊行為,評估實(shí)際損害程度。

- 報(bào)告與修復(fù):整理所有發(fā)現(xiàn),編寫詳細(xì)報(bào)告,內(nèi)容包括漏洞詳情、風(fēng)險(xiǎn)等級、利用過程、證據(jù)截圖以及具體的修復(fù)建議。這是將技術(shù)發(fā)現(xiàn)轉(zhuǎn)化為可執(zhí)行安全措施的關(guān)鍵一步。

二、核心方法與技術(shù)

滲透測試的方法論多樣,主要包括:

- 黑盒測試:模擬外部攻擊者,在不知曉系統(tǒng)內(nèi)部結(jié)構(gòu)的情況下進(jìn)行測試,側(cè)重于外部威脅評估。

- 白盒測試:擁有系統(tǒng)的完整知識(如源代碼、架構(gòu)圖),進(jìn)行深入、全面的漏洞挖掘,常用于開發(fā)階段的代碼審計(jì)。

- 灰盒測試:介于兩者之間,提供部分信息,模擬擁有一定權(quán)限的內(nèi)部人員或通過信息泄露獲取部分情報(bào)的攻擊者。

關(guān)鍵技術(shù)領(lǐng)域涵蓋:

- Web應(yīng)用安全:聚焦OWASP Top 10風(fēng)險(xiǎn),如注入攻擊、失效的身份認(rèn)證、敏感信息泄露等。

- 網(wǎng)絡(luò)服務(wù)安全:針對操作系統(tǒng)、數(shù)據(jù)庫、中間件等服務(wù)的漏洞進(jìn)行探測與利用。

- 社會工程學(xué):利用人的心理弱點(diǎn),通過釣魚郵件、電話欺詐等方式突破安全防線。

- 無線與移動安全:評估Wi-Fi網(wǎng)絡(luò)、藍(lán)牙及移動App的安全性。

三、案例剖析:一個(gè)SQL注入到全面淪陷

假設(shè)一個(gè)電子商務(wù)網(wǎng)站存在數(shù)字型SQL注入漏洞(id參數(shù)未過濾)。

1. 偵察發(fā)現(xiàn):測試者通過掃描發(fā)現(xiàn) product.php?id=1 頁面響應(yīng)異常。

2. 漏洞確認(rèn):提交 id=1 AND 1=1 返回正常,id=1 AND 1=2 返回異常,確認(rèn)存在注入。

3. 信息獲取:利用聯(lián)合查詢,逐步獲取數(shù)據(jù)庫名、表名、字段名。

4. 數(shù)據(jù)竊取:最終構(gòu)造Payload,拖取用戶表中的用戶名、密碼哈希等敏感數(shù)據(jù)。

5. 權(quán)限提升:進(jìn)一步利用數(shù)據(jù)庫的寫權(quán)限或系統(tǒng)存儲過程,嘗試向服務(wù)器寫入Webshell,獲取系統(tǒng)控制權(quán)。

6. 橫向移動:以內(nèi)網(wǎng)跳板,探測并攻擊網(wǎng)絡(luò)中的其他服務(wù)器。

此案例清晰地展示了一個(gè)看似微小的輸入驗(yàn)證漏洞,如何被串聯(lián)利用,導(dǎo)致整個(gè)系統(tǒng)乃至內(nèi)網(wǎng)失守。

四、融入網(wǎng)絡(luò)與信息安全軟件開發(fā)

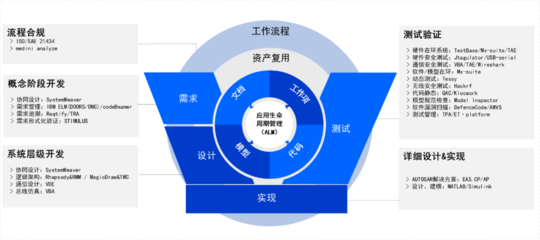

安全的軟件開發(fā)(Secure SDLC)要求將安全思維前置:

- 需求與設(shè)計(jì)階段:進(jìn)行威脅建模,識別潛在安全威脅并制定緩解策略。

- 編碼階段:遵循安全編碼規(guī)范,使用靜態(tài)應(yīng)用程序安全測試(SAST)工具進(jìn)行代碼審計(jì)。

- 測試階段:將滲透測試與動態(tài)應(yīng)用程序安全測試(DAST)作為常規(guī)環(huán)節(jié),而不僅僅是上線前的“驗(yàn)收”。

- 部署與運(yùn)維階段:進(jìn)行定期安全評估與漏洞掃描,建立應(yīng)急響應(yīng)機(jī)制。

滲透測試與漏洞利用研究,其終極目的并非僅僅是“攻破”,而是為了更深刻地“守護(hù)”。通過主動模擬攻擊,開發(fā)者與安全團(tuán)隊(duì)能夠以攻擊者的視角審視自身系統(tǒng),從而在真實(shí)的威脅到來之前,構(gòu)筑起更為堅(jiān)固的動態(tài)防御體系,最終實(shí)現(xiàn)網(wǎng)絡(luò)與信息安全的本質(zhì)目標(biāo)——保障業(yè)務(wù)的持續(xù)、穩(wěn)定與可信運(yùn)行。

三星、海力士評估NAND閃存減產(chǎn),行業(yè)格局或?qū)⒅厮?/span>

三星、海力士評估NAND閃存減產(chǎn),行業(yè)格局或?qū)⒅厮?/span>